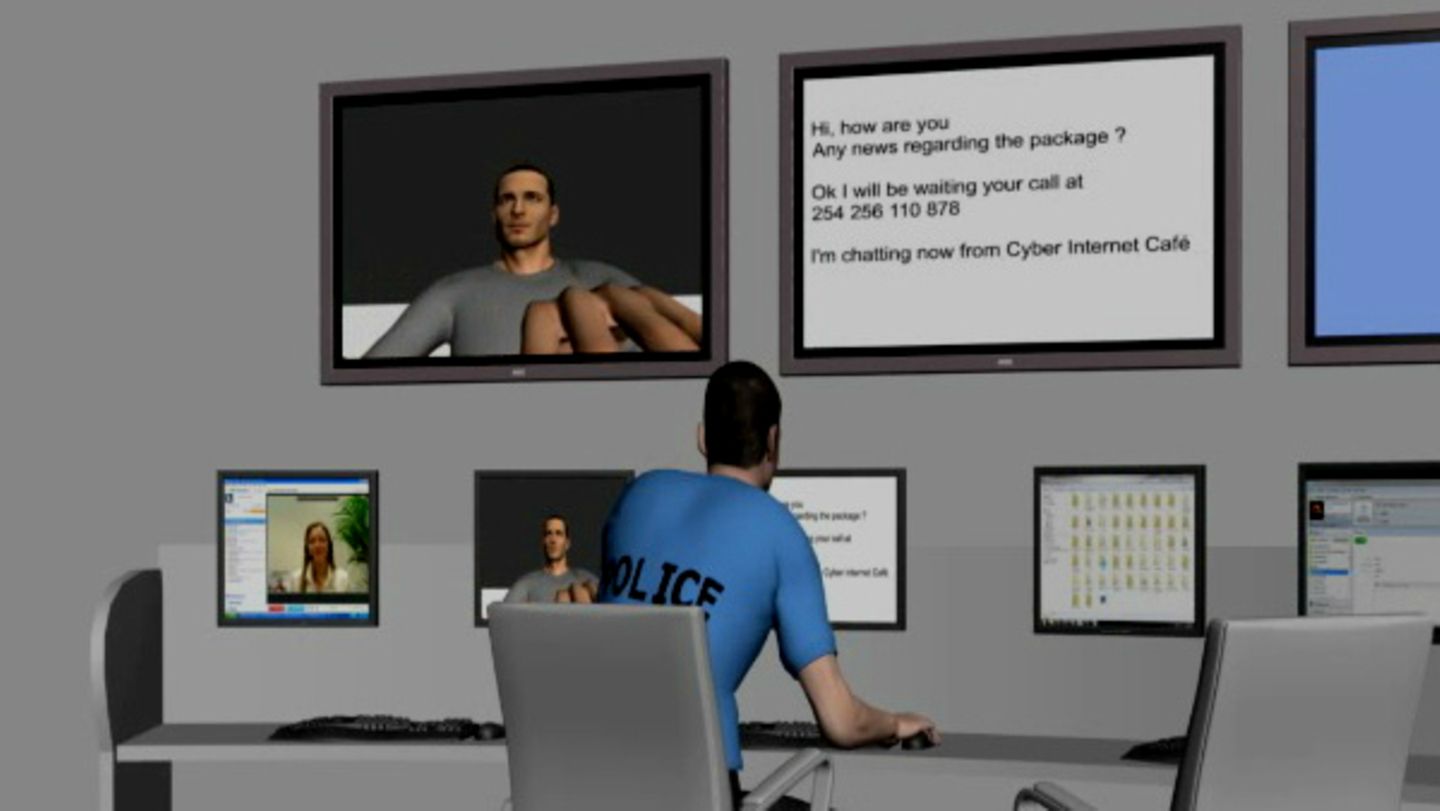

Erstmals liegen Beweise dafür vor, dass ausländische Käufer von deutscher Überwachungs-Software die exportierten Spionageprogramme gegen Ziele in Deutschland eingesetzt haben: So haben bahrainische Behörden im Jahr 2012 mehrere Ziele in Deutschland mit dem Computerprogramm Finfisher einer Münchner Softwarefirma ausspioniert. Das geht aus Dokumenten des Finfisher-Herstellers Gamma International hervor, die Capital (Ausgabe 11/2014) ausgewertet hat.

Die Unterlagen der Firma Gamma enthalten eine Datei mit 2489 IP-Adressen, die von bahrainischen Sicherheitsdiensten mit der Spähsoftware Finfisher infiziert wurden. 15 der infizierten IP-Adressen, über die Computer oder mobile Geräte mit dem Internet verbunden waren, stammen aus der Bundesrepublik. Provider in 14 Fällen war die Deutsche Telekom, wie der Konzern gegenüber Capital bestätigt.

„Das ist ein eindeutiger technischer Beweis dafür, dass Bahrain diese Spähsoftware gegen Opfer in Deutschland eingesetzt hat“, betonen die Forscher Claudio Guarnieri und Ben Wagner vom Zentrum für Internet und Menschenrechte an der Europa-Universität Viadrina, die den Fall intensiv untersucht haben.

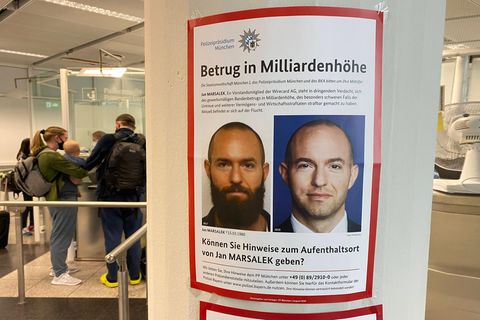

Strafanzeige gegen Verantwortliche des Finfisher-Herstellers

„Ein solches Ausspähen von Daten ist strafbar“, sagte der Marburger Rechtsprofessor Christoph Safferling. „Wenn so etwas von ausländischen Behörden betrieben wird, ist das nicht nur ein Angriff auf den privaten Lebensbereich der betroffenen Personen“, sagte Safferling, „dann sind auch Interessen der Bundesrepublik Deutschland betroffen. Damit liegt ein Fall für den Staatsschutz vor.“

Nach Recherchen von Capital wurden das Referat für Cyberspionage beim Generalbundesanwalt und das Bundeskriminalamt über den Fall informiert. Sollten die Ermittler Hinweise auf elektronische Angriffe fremder Nachrichtendienste finden, werde man prüfen, ob eine Straftat wie etwa geheimdienstliche Agententätigkeit vorliege, sagte Oberstaatsanwalt Marcus Köhler, Sprecher beim Bundesgerichtshof auf Anfrage.

Bei der Staatsanwaltschaft München ist bereits eine Strafanzeige gegen Verantwortliche des Finfisher-Herstellers eingegangen. Die Menschenrechtsorganisationen Privacy International und European Center for Constitutional and Human Rights (ECCHR) begründen darin den Verdacht, dass sich Firmen-Mitarbeiter der Beihilfe zum Ausspähen von Daten schuldig gemacht haben könnten. Aus den Dokumenten geht auch hervor, dass ausländische Sicherheitsbehörden – darunter auch aus Bahrain – in engem Kontakt mit dem IT-Support des Finfisher-Herstellers standen.

„Wir regen an, ein Ermittlungsverfahren zu eröffnen und zeitnah Akten, Computerdateien und Emailkorrespondenz sicherzustellen, um aus der firmeninternen Kommunikation Informationen zum Hintergrund der Tat und insbesondere der individuellen Verantwortung einzelner Mitarbeiter der FinFisher Labs GmbH zu erhalten“, heißt es in der Anzeige, die Capital vorliegt. „Da zu befürchten ist, dass wichtige Beweismittel verloren gehen, regen wir an, bereits vor Stellung des Strafantrages mit den Ermittlungen zu beginnen.“ Die Firma Gamma International hatte sich vergangenes Jahr in FinFisher umbenannt.

Ziele in Hessen ausgespäht

„Es liegt nahe, dass die Verantwortlichen in dem Unternehmen zumindest mit Eventualvorsatz handelten“, sagte Miriam Saage-Maaß, Rechtsanwältin und stellvertretende Legal Director beim ECCHR. „Sie haben die Finfisher-Software gerade zur Überwachung fremder, gesicherter Daten geliefert und sie durch Kundensupport ständig funktionsfähig gehalten. Damit war ihnen auch bewusst, dass es sich um eine unbefugte Ausspähung handelte.“

Die Deutsche Telekom teilte auf Anfrage mit, sie könne nicht mehr ermitteln, wem die betroffenen IP-Adressen zugeordnet waren. Untersucht man die IP-Adressen auf ihre geografische Verortung, entsteht jedoch ein Muster: 13 Adressen lassen sich in der Region um das hessische Wetzlar lokalisieren. Wer oder was das Ziel gewesen sein könnte, könnten heute aber allenfalls Behörden herausfinden. Fest steht, dass die Adressen von Bahrain aus überwacht wurden. Die Firma Finfisher selbst hat auf mehrmalige Bitten von Capital, zu den Dokumenten Stellung zu nehmen, nicht reagiert.

In anderen EU-Staaten beschäftigen ähnliche Spähangriffe bereits die Behörden. In Frankreich laufen zwei Strafverfahren wegen Beihilfe zur Folter gegen Exporteure, die Überwachungstechnik nach Syrien geliefert hatten. Und in Großbritannien prüft die National Cyber Crime Unit Ermittlungen im Fall eines Exil-Oppositionellen aus Äthiopien. Auf seinem Computer hatten Experten Spuren des Trojaners aus München entdeckt.

„Die Spur zurück nach Deutschland unterstreicht, dass eine effektive Exportregulierung in Deutschland und der EU schon lange mehr als überfällig ist“, sagte Christian Mihr, Geschäftsführer von Reporter ohne Grenzen. Bereits im Frühjahr hatte Wirtschaftsminister Sigmar Gabriel (SPD) angekündigt, Exporte in Länder mit problematischer Menschenrechtslage schärfer zu regulieren. Bislang gibt es für die Anbieter aber kaum Exportbeschränkungen.

Die ganze Geschichte lesen Sie in der November-Ausgabe von Capital, die am 23. Oktober erscheint.